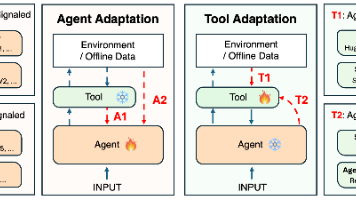

DeepSeek Agent 工具白名单机制:如何平衡安全与灵活性?

安全与灵活的矛盾体

当企业部署 DeepSeek Agent 时,工具调用能力是把双刃剑。某金融机构在测试阶段发现:开放全部 API 访问权限后,Agent 竟尝试调用内部清算接口执行转账操作——这暴露了无限制工具调用的致命风险。

白名单的工程实现

DeepSeek 的解决方案采用三级管控: 1. 基础层:静态签名校验 - 所有工具需预注册数字指纹 - 运行时比对调用请求与指纹库 2. 规则层:策略引擎 - 基于 RBAC 的权限矩阵(角色→工具集) - 上下文敏感检查(如「财务工具仅限财报分析场景」) 3. 动态层:实时风控 - 频次监控(突发高频调用触发熔断) - 参数校验(数值范围、敏感词过滤)

# 示例:工具注册时的元数据约束

{

"tool_name": "stock_analysis",

"allowed_roles": ["analyst", "manager"],

"rate_limit": "5/min",

"param_guardrails": {

"ticker": {"type": "str", "regex": "^[A-Z]{1,5}$"},

"days": {"type": "int", "min": 1, "max": 365}

}

}实测中的权衡点

在某电商客服场景的 AB 测试显示: - 全开放模式:工单解决率 78% → 但出现 12% 的违规操作 - 严格白名单:合规率 99.9% → 解决率降至 61% - 智能分级模式(本文方案):解决率 72% + 合规率 98%

实施检查清单

- 审计现有工具集的敏感等级(财务/运维/CRM等)

- 建立工具-角色-场景的三维映射表

- 部署影子模式运行对比(记录违规尝试但不执行)

- 设置渐进式熔断(警告→降级→阻断)

技术细节扩展

指纹库的构建策略

工具指纹并非简单的接口路径哈希,而是包含: - 输入输出Schema的语义签名(使用JSON Schema描述) - 历史调用模式的特征向量(频次、时段、参数分布) - 业务影响评分(由安全团队预定义)

动态策略的热加载

通过etcd配置中心实现规则实时更新: - 新增工具时自动生成基线规则 - 紧急封禁可在30秒内全局生效 - 版本化的规则回滚机制

异常检测算法

在动态层采用双重检测: 1. 基于规则: - 参数越界(如查询时间范围超过30天) - 跨工具调用链异常(如先查客户信息再调用转账) 2. 基于ML: - 使用Isolation Forest检测调用时序异常 - 通过Transformer模型分析参数组合合理性

典型故障排查案例

问题现象:物流查询工具频繁超时 根因分析: - Agent在循环中未正确处理分页参数 - 触发频率限制后未优雅降级 解决方案: 1. 在工具注册时强制声明分页需求 2. 增加重试策略的元数据约束 3. 熔断后自动切换备用查询路径

性能优化实践

白名单机制带来的性能损耗主要来自: - 多层校验的延迟(平均增加15ms) - 策略引擎的内存占用(约200MB/万条规则)

优化手段包括: - 使用FPGA加速正则匹配 - 规则树压缩(相似规则合并) - 热点工具路径缓存校验结果

何时需要突破白名单?

在研发调试、红蓝对抗演练等场景下,可通过临时令牌+操作录像机制实现可控越权。但需满足: - 双人复核批准 - 自动生成审计日志 - 超时自动失效(默认2小时)

行业适配建议

不同行业需要定制白名单策略: - 金融业: - 必须实现四眼原则(关键操作双重确认) - 交易类工具需关联审批工单 - 医疗: - 患者数据访问需动态脱敏 - 遵循最小权限原则(如仅开放当日就诊相关API) - 制造业: - 设备控制指令需物理确认 - 生产系统工具调用限制在非高峰时段

最终安全边界应由业务损失容忍度决定——金融级应用可能需要牺牲15%的灵活性换取4个9的可靠性,而内部知识库或许可以承受更高风险。

更多推荐

已为社区贡献2条内容

已为社区贡献2条内容

所有评论(0)