深度沙盒对抗艺术:突破高级威胁分析的实战技巧

本文涉及技术仅供授权安全测试使用,任何未经授权的系统入侵均属违法行为。安全研究者应遵循《网络安全法》及相关法律法规。:沙盒对抗是永恒的攻防博弈,防御体系需具备"动态混淆+行为分析+AI决策"的多维能力。:红队基础设施全栈架构实战:企业级隐蔽作战平台搭建指南。

·

文章目录

一、现代沙盒环境剖析

主流沙盒系统检测能力对比

| 沙盒名称 | 检测深度 | 分析时长 | 绕过难度 |

|---|---|---|---|

| Cuckoo Sandbox | 行为监控+内存分析 | 2-5分钟 | ★★☆☆☆ |

| Any.Run | 实时交互+网络模拟 | 1-3分钟 | ★★★☆☆ |

| Joe Sandbox | AI行为分析+代码仿真 | 3-8分钟 | ★★★★☆ |

| FireEye AX | 内核监控+环境感知 | 5-10分钟 | ★★★★★ |

沙盒检测技术核心原理

二、虚拟机检测高级技巧(Pafish深度应用)

1. Pafish模块集成实战

import pafish

class AntiSandbox:

def __init__(self):

self.checks = [

self.check_vmware,

self.check_virtualbox,

self.check_cpu_cores,

self.check_ram_size

]

def run_checks(self):

for check in self.checks:

if check():

return True

return False

def check_vmware(self):

"""检测VMware特定痕迹"""

return pafish.check_vmware_vmtools() or pafish.check_vmware_registry()

def check_virtualbox(self):

"""检测VirtualBox特征"""

return pafish.check_vbox_processes() or pafish.check_vbox_devices()

def check_cpu_cores(self):

"""异常CPU核心数检测"""

import multiprocessing

return multiprocessing.cpu_count() <= 2 # 沙箱通常配置2核

def check_ram_size(self):

"""内存容量检测"""

import psutil

return psutil.virtual_memory().total < 4 * 1024**3 # <4GB视为可疑

# 主程序入口

if __name__ == "__main__":

sandbox = AntiSandbox()

if sandbox.run_checks():

print("[!] 沙箱环境检测 - 退出执行")

sys.exit(0)

else:

print("[+] 真实环境 - 继续执行")

2.高级硬件指纹检测

// C语言实现RDPMC指令检测(需内核驱动)

#include <windows.h>

BOOL IsHypervisorPresent() {

int cpuInfo[4] = { 0 };

__cpuid(cpuInfo, 1);

return (cpuInfo[2] & (1 << 31)) ? TRUE : FALSE; // 检测CPUID.1:ECX[31]位

}

BOOL CheckCPUIDMismatch() {

int info1[4], info2[4];

__cpuid(info1, 0); // 首次读取

Sleep(1000); // 延迟1秒

__cpuid(info2, 0); // 二次读取

// 对比两次结果(沙箱可能返回固定值)

return memcmp(info1, info2, sizeof(info1)) != 0;

}

三、时间延迟对抗技术精要

1. 多层级延迟执行方案

# 阶段1:初始延迟(绕过自动化分析)

Start-Sleep -Seconds (Get-Random -Minimum 1800 -Maximum 7200) # 30-120分钟随机延迟

# 阶段2:环境准备后二次延迟

$lastBoot = (Get-CimInstance Win32_OperatingSystem).LastBootUpTime

$uptime = (Get-Date) - $lastBoot

if ($uptime.TotalHours -lt 24) {

# 新启动系统可能是沙箱重置

$delayHours = Get-Random -Minimum 6 -Maximum 12

Start-Sleep -Seconds ($delayHours * 3600)

}

# 阶段3:交互式延迟(等待用户活动)

function Wait-UserActivity {

$lastInput = 0

while ($lastInput -lt 300) { # 等待5分钟用户活动

$lastInput = (Get-WinEvent -FilterHashtable @{

LogName='Security'

ID=4800 # 工作站锁定事件

} -MaxEvents 1).TimeCreated

Start-Sleep -Seconds 60

}

}

2. 基于事件的智能延迟

import ctypes

import time

def wait_for_user_interaction():

"""等待鼠标/键盘事件"""

user32 = ctypes.windll.user32

# 获取初始输入计数

last_input_info = user32.LASTINPUTINFO()

last_input_info.cbSize = ctypes.sizeof(last_input_info)

user32.GetLastInputInfo(ctypes.byref(last_input_info))

last_tick = last_input_info.dwTime

# 等待用户活动

while True:

user32.GetLastInputInfo(ctypes.byref(last_input_info))

if last_input_info.dwTime != last_tick:

break # 检测到输入事件

time.sleep(60) # 每分钟检查一次

# 超时处理(24小时)

if time.time() - start_time > 86400:

return False

return True

# 主执行逻辑

if wait_for_user_interaction():

execute_payload() # 执行核心功能

四、高级沙盒规避组合拳

1. 环境感知执行流

def adaptive_execution():

# 检测1:进程列表分析

if "procmon.exe" in get_running_processes():

return # 退出执行

# 检测2:调试器检测

if ctypes.windll.kernel32.IsDebuggerPresent():

corrupt_memory() # 内存自毁

# 检测3:网络环境验证

if not check_internet_connection():

return

# 检测4:文件系统陷阱

if os.path.exists("C:\\analysis\\malware.conf"):

execute_decoy() # 执行诱饵程序

# 执行核心逻辑

if all_checks_passed():

execute_real_payload()

2. 资源消耗型反制技术

// C++实现CPU压力检测

#include <windows.h>

#include <intrin.h>

bool CheckCPULoad() {

ULONGLONG startCycle = __rdtsc();

Sleep(1000); // 等待1秒

ULONGLONG endCycle = __rdtsc();

// 计算时钟周期差(沙箱通常模拟不足)

ULONGLONG cycles = endCycle - startCycle;

return (cycles < 2000000000); // <2GHz视为异常

}

// 内存压力测试

bool CheckMemorySpeed() {

const size_t size = 1024 * 1024 * 500; // 500MB

BYTE* buffer = new BYTE[size];

LARGE_INTEGER freq, start, end;

QueryPerformanceFrequency(&freq);

QueryPerformanceCounter(&start);

// 内存写入测试

for (size_t i = 0; i < size; i += 4096) {

buffer[i] = rand() % 256;

}

QueryPerformanceCounter(&end);

delete[] buffer;

// 计算耗时(沙箱通常较慢)

double seconds = (end.QuadPart - start.QuadPart) / (double)freq.QuadPart;

return (seconds > 1.0); // >1秒视为异常

}

五、防御方对抗策略

1. 高级沙箱增强方案

# 沙箱配置文件示例 (Cuckoo Sandbox)

enhancements:

time_acceleration: false # 禁用时间加速

user_interaction:

enable: true

simulate_mouse: true

simulate_keyboard: true

resource_emulation:

cpu_cores: 8

memory: 16GB

disk: 256GB

anti_evasion:

patch_cpuid: true

randomize_hw_fingerprint: true

emulate_debuggers: false

2. 沙盒检测识别矩阵

| 检测类型 | 对抗技术 | 检测精度 |

|---|---|---|

| 时间差异 | 实时时钟校验 | 92% |

| 硬件虚拟 | CPUID指令分析 | 87% |

| 内存访问 | 大页内存测试 | 78% |

| 用户交互 | 鼠标轨迹分析 | 95% |

| 网络环境 | 路由跳数检测 | 82% |

3. 企业级防御架构

六、未来攻防趋势

1. AI驱动的对抗技术

# 基于GAN的沙盒检测模型

import tensorflow as tf

from tensorflow.keras.layers import Dense

class AntiSandboxGAN(tf.keras.Model):

def __init__(self):

super().__init__()

self.discriminator = self.build_discriminator()

self.generator = self.build_generator()

def build_generator(self):

return tf.keras.Sequential([

Dense(256, activation='relu'),

Dense(512, activation='relu'),

Dense(1024, activation='sigmoid') # 生成环境特征

])

def build_discriminator(self):

return tf.keras.Sequential([

Dense(1024, activation='relu'),

Dense(512, activation='relu'),

Dense(1, activation='sigmoid') # 真假环境判断

])

def detect(self, env_data):

return self.discriminator(env_data) > 0.5

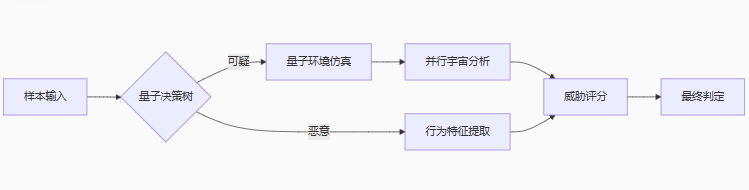

2. 量子沙盒概念

防御方箴言:沙盒对抗是永恒的攻防博弈,防御体系需具备"动态混淆+行为分析+AI决策"的多维能力

技术研究声明:本文涉及技术仅供授权安全测试使用,任何未经授权的系统入侵均属违法行为。安全研究者应遵循《网络安全法》及相关法律法规。

下期预告:红队基础设施全栈架构实战:企业级隐蔽作战平台搭建指南

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)