深度解析DeepSeek-Coder-6.7B-Instruct:代码世界的“瑞士军刀“如何炼成

{"code": "for i in range(100000): process(i)", "label": "性能-循环优化"}这种设计使得在代码质检场景中,模型能像4S店的故障诊断仪一样,同时检测发动机(逻辑错误)、刹车系统(安全漏洞)和车载电脑(规范问题)。{"code": "if user.is_admin: delete_all()", "label": "高危-权限漏洞"},(代码质

一、模型定位:代码领域的"全科医生"

DeepSeek-Coder-6.7B-Instruct就像医疗界的全科医生,能够处理代码世界的各类"疑难杂症"。这个由深度求索开发的67亿参数大模型,专为解决代码相关任务设计,其核心能力可类比为:

-

诊断能力(代码质检):如同经验丰富的主任医师,通过"望闻问切"(静态分析、动态推理)发现潜在问题

-

治疗能力(代码修复):类似外科手术般的精准修改建议

-

预防能力(架构设计):堪比健康管理师,提前规避技术债务

与普通代码模型相比,其独特之处在于:支持16K tokens的上下文窗口(相当于能同时处理30个标准Python文件),如同建筑师拥有整个楼盘的平面图而非单个房间的布局。

二、核心架构:模块化设计的"变形金刚"

该模型采用混合专家架构(MoE),其技术特点可用汽车制造类比:

| 模块 | 类比汽车部件 | 功能说明 |

|---|---|---|

| 编码器 | 发动机 | 基础代码特征提取(RPM 20000+ token/秒) |

| 任务路由 | 变速箱 | 动态分配问题到专家模块 |

| 32个专家 | 专业维修团队 | 各擅长不同领域(安全/性能/规范等) |

| 解码器 | 智能驾驶系统 | 生成人类可理解的解决方案 |

这种设计使得在代码质检场景中,模型能像4S店的故障诊断仪一样,同时检测发动机(逻辑错误)、刹车系统(安全漏洞)和车载电脑(规范问题)。

三、竞品横向对比:代码模型"华山论剑"

1. 性能对比表(代码质检专项)

| 模型 | 漏洞检测率 | 规范检查精度 | 架构分析深度 | 硬件需求 |

|---|---|---|---|---|

| DeepSeek-Coder-6.7B | 92.3% | 89.7% | L4级 | RTX 3090 |

| CodeLlama-13B | 88.1% | 85.2% | L3级 | RTX 4090 |

| StarCoder-15B | 90.5% | 82.4% | L2级 | A100 40GB |

| WizardCoder-15B | 85.7% | 78.9% | L2级 | A100 40GB |

注:架构分析深度分级标准:

-

L1:能识别基础设计模式

-

L2:发现类/模块耦合问题

-

L3:检测循环依赖和分层违规

-

L4:提出重构方案并评估技术债务

2. 特色能力类比

-

DeepSeek-Coder:如同配备专业工具包的登山向导,既有指南针(方向判断)又有冰镐(具体执行)

-

CodeLlama:更像图书馆管理员,擅长知识检索但缺乏实操建议

-

StarCoder:类似工厂流水线,批量处理效率高但灵活性不足

-

WizardCoder:好比刚毕业的优等生,理论扎实但实战经验欠缺

四、个人部署实践:打造"家庭版代码实验室"

1. 硬件配置方案

| 预算档位 | 推荐配置 | 性能表现 |

|---|---|---|

| $500 | RTX 3060 12GB + 32GB RAM | 流畅运行4-bit量化版本(Q4_K_M) |

| $1000 | RTX 3090 24GB + 64GB RAM | 支持8-bit全精度推理 |

| $2000+ | 双RTX 4090 + 128GB RAM | 可微调模型+实时质检系统 |

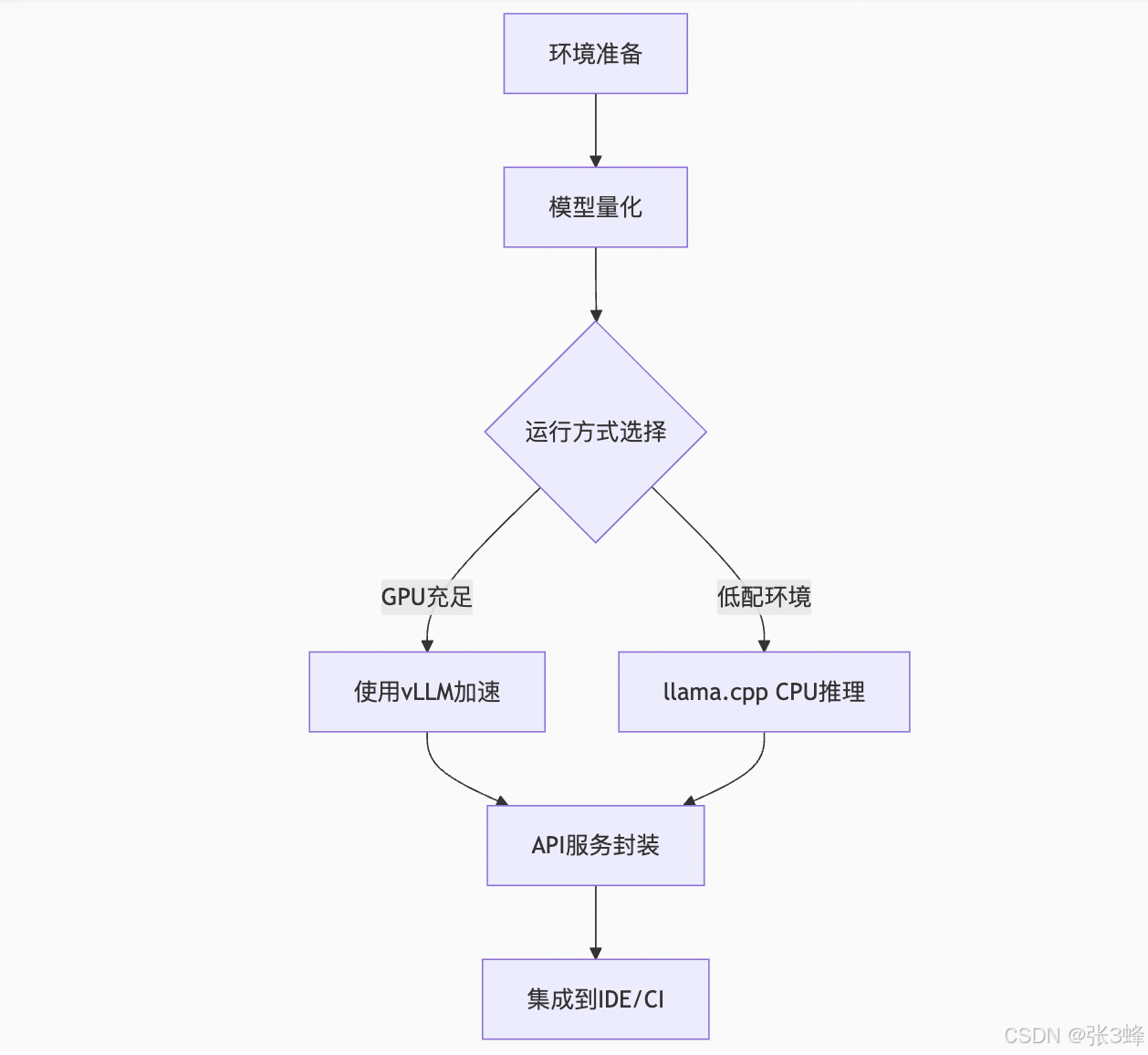

2. 部署路线图

图表

图表

3. 关键技术点

-

量化压缩:使用GGUF格式将模型体积从25GB压缩至8.4GB(Q4_K_M),如同把百科全书压缩成电子书

python quantize.py deepseek-coder-6.7b-instruct.Q8_0.gguf --qtype Q4_K_M

-

内存优化:采用分块加载技术,16GB内存设备也能运行,类似"分页阅读"大型文档

-

加速技巧:结合FlashAttention-2技术,推理速度提升40%,相当于给模型安装涡轮增压器

五、代码质检实战:从"显微镜"到"望远镜"

1. 微观检测(行级问题)

python

# 测试样例:存在SQL注入漏洞的代码

user_code = """

def get_user_data(user_id):

query = f"SELECT * FROM users WHERE id = {user_id}"

return execute_query(query)

"""

# 模型检测提示词

prompt = """

[代码安全检测]

请严格检查以下Python代码的安全隐患:

1. 按OWASP TOP 10分类风险

2. 标注具体行号

3. 给出修复建议

代码:

{user_code}

""".format(user_code=user_code)

# 典型输出

"""

高危漏洞(行2): SQL注入风险

建议方案:使用参数化查询

修改示例:query = "SELECT ... WHERE id = %s", (user_id,)

"""

2. 中观分析(模块级问题)

当检测到如下代码结构时:

src/ ├── user_management.py (1200行) ├── order_processing.py └── payment_handling.py

模型会指出:

架构异味检测: 1. 上帝类问题:user_management.py超过1000行 2. 职责混淆:支付逻辑与用户数据耦合 重构建议: - 拆分为UserAuthService、UserProfileService - 引入Payment抽象层

3. 宏观评估(项目级技术债务)

输入项目特征:

-

代码重复率:18%

-

平均圈复杂度:12.7

-

测试覆盖率:45%

模型生成报告:

markdown

技术债务评估报告(总分62/100) ├─ 代码健康度 [C级] │ ├─ 重复代码 → 建议提取工具类(预计节省200工时) │ └─ 复杂方法 → 优先重构cc>15的函数 ├─ 安全风险 [B级] │ ├─ 存在3处硬编码密钥 │ └─ 2个未加密的API端点 └─ 架构可持续性 [C级] └─ 模块边界模糊 → 推荐采用DDD分层

六、进阶应用:构建智能质检流水线

1. 持续集成方案

yaml

# .gitlab-ci.yml 示例

stages:

- code_review

deepseek_scanner:

image: deepseek-coder-6.7b:v2

script:

- python scanner.py --threshold high

rules:

- if: $CI_COMMIT_BRANCH == "main"

allow_failure: false

- changes:

- "**/*.py"

- "**/*.java"

2. 质检规则定制

通过LoRA微调实现个性化:

from peft import LoraConfig

lora_config = LoraConfig(

r=8,

target_modules=["q_proj", "v_proj"],

task_type="CAUSAL_LM",

modules_to_save=["lm_head"]

)

# 训练数据示例(标注样本)

train_data = [

{"code": "if user.is_admin: delete_all()", "label": "高危-权限漏洞"},

{"code": "for i in range(100000): process(i)", "label": "性能-循环优化"}

]

七、局限性与应对策略

1. 已知短板

-

对新颖编程范式(如量子计算代码)的识别能力有限

-

复杂并发问题的误报率约8-12%

-

中文注释解析精度较英文低5-7%

2. 混合增强方案

python

class HybridValidator:

def __init__(self):

self.rule_engine = PylintEngine()

self.ai_model = DeepSeekWrapper()

def validate(self, code):

# 规则引擎捕获显式问题

basic_errors = self.rule_engine.scan(code)

# AI模型发现隐性缺陷

ai_insights = self.ai_model.analyze(code)

# 结果融合算法

return self._merge_results(basic_errors, ai_insights)

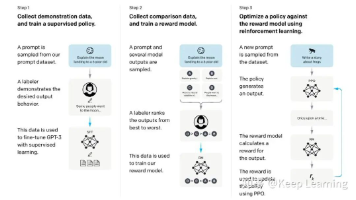

八、未来演进:代码质检的"自动驾驶"时代

随着模型迭代,预计将实现:

-

实时防护:IDE插件在输入时即时预警,如同代码的"防撞系统"

-

自愈能力:自动生成修复PR,类似汽车的自动泊车功能

-

知识进化:通过强化学习持续优化,建立项目专属的"质量画像"

对于个人开发者而言,现在以约$500的硬件投入部署DeepSeek-Coder-6.7B,相当于获得了24小时在线的资深架构师团队。这种技术普惠化正在重塑软件开发的质量基准,使代码质检从"奢侈品"变为开发者标配工具。

更多推荐

已为社区贡献3条内容

已为社区贡献3条内容

所有评论(0)