DeepSeek数据泄露,你的隐私可能已暴露

对于那些计划在本地部署DeepSeek或Ollama的用户来说,这些事件提醒我们在使用这些工具时必须格外小心,确保采取适当的安全措施来保护数据隐私和安全。-未经授权的接口访问**:未经授权的接口访问极可能导致敏感信息泄露或系统被恶意利用。1. 确保合法授权:在访问任何系统或接口之前,务必确保你拥有合法的授权。未经授权的访问可能导致法律后果。安全是技术探索的基石,只有在确保安全的前提下,我们才能真正

茫然之:

最近,DeepSeek因数据泄露事件引发了广泛关注。网络安全公司Wiz Research发现,DeepSeek的一个ClickHouse数据库因配置错误而暴露在公共网络上,导致超过一百万条敏感记录被泄露。这些记录包括聊天历史、API密钥、后端详细信息等。虽然DeepSeek在接到通知后迅速采取措施关闭了数据库的公共访问权限,但这一事件仍然凸显了数据安全和隐私保护的重要性。

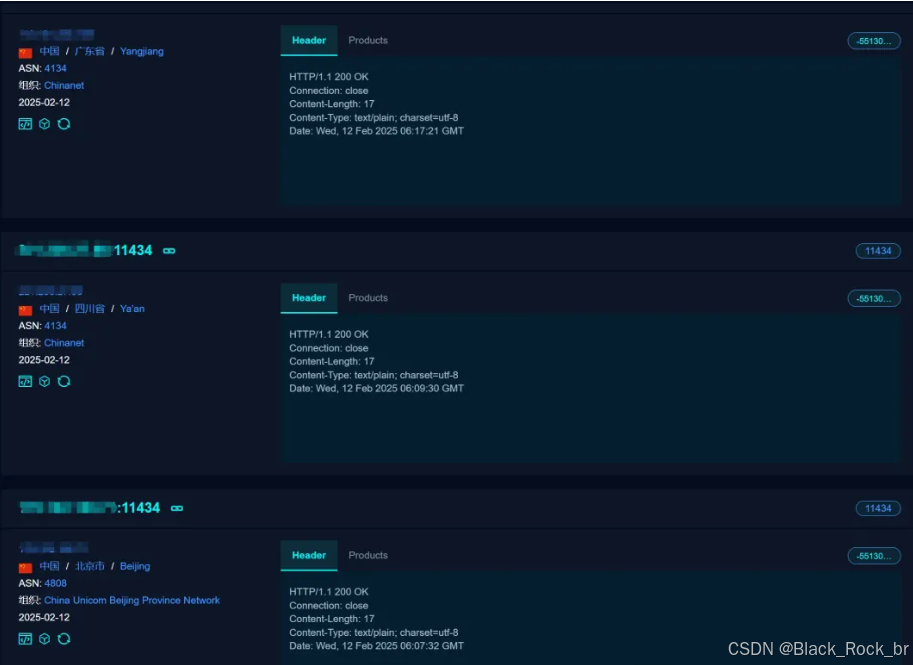

与此同时,Ollama的默认端口11434也引起了关注。Ollama默认绑定到本地地址的11434端口,这意味着它仅允许本地访问。如果用户希望允许外部访问,需要将Ollama配置为监听所有IP(0.0.0.0)或指定的IP地址。这可以通过修改启动命令或配置文件来实现。此外,还需要确保防火墙允许外部设备访问11434端口。

对于那些计划在本地部署DeepSeek或Ollama的用户来说,这些事件提醒我们在使用这些工具时必须格外小心,确保采取适当的安全措施来保护数据隐私和安全。

探测与推理

一旦确认目标开放11434端口,我们便进一步探寻其内部机制。借助curl工具,我执行了以下命令来测试访问模型推理接口。

首先,发送POST请求触发推理操作:

curl -X POST http://ip:11434/api/generate -d '{"model": "deepseek-r1:1.5b","prompt": "你好,Ollama!","stream": false}' -H "Content-Type: application/json

接着,通过GET请求查看接口的tag信息

curl http://ip:11434/api/tags通过这两步,可以明确获得服务端返回数据,从而对DeepSeek运行模型进行轻松推理验证。这一过程不仅展示了接口的开放态势,也为进一步研究其潜在漏洞提供了一定线索。

安全加固与防护策略

安装 Nginx

使用以下命令安装 Nginx:

sudo yum install -y epel-releasesudo yum install -y nginx

安装完成后,启动 Nginx 并设置开机自启:

sudo systemctl start nginxsudo systemctl enable nginx

配置 Nginx 代理 Ollama

(1)编辑 Nginx 配置

打开 Nginx 配置文件:

sudo nano /etc/nginx/nginx.conf找到 server {} 段落,修改或添加以下内容:

server {listen 80;server_name your-domain.com;location / {proxy_pass http://localhost:11434; # Ollama 默认端口proxy_set_header Host $host;proxy_set_header X-Real-IP $remote_addr;proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;auth_basic "Restricted Access"; # 认证提示信息auth_basic_user_file /etc/nginx/.htpasswd;}}

(2)测试 Nginx 配置

在保存后,测试 Nginx 配置是否正确:

sudo nginx -t(3)重启 Nginx

sudo systemctl restart nginx信息安全警告与风险提示

在探索新技术的道路上,高效便捷地获取接口返回数据固然重要,但安全风险绝对不容忽视。以下是一些关键的安全风险和建议:

-未经授权的接口访问:未经授权的接口访问极可能导致敏感信息泄露或系统被恶意利用。攻击者可能会利用暴露的接口获取敏感数据,甚至进一步入侵系统。

- 合法授权的重要性:在进行信息收集或测试之前,必须确保目标环境授权合法。未经授权的访问不仅可能导致法律风险,还可能引发严重的安全问题。

温馨提示

无论是测试DeepSeek还是其他系统,都要时刻关注安全问题。请在充分了解风险的前提下行动,做到合法合规、谨慎操作。切记:安全第一!

具体建议

1. 确保合法授权:在访问任何系统或接口之前,务必确保你拥有合法的授权。未经授权的访问可能导致法律后果。

2. 保护敏感信息:避免在不安全的网络环境中暴露敏感信息,确保所有数据传输都通过加密通道进行。

3. 定期检查安全配置:定期检查系统和接口的安全配置,确保没有漏洞或配置错误。

4. 使用安全工具:使用安全工具(如防火墙、入侵检测系统等)来保护你的系统免受未经授权的访问。

5. 及时更新和打补丁:及时更新系统和软件,确保所有已知的安全漏洞都已修复。

安全是技术探索的基石,只有在确保安全的前提下,我们才能真正享受新技术带来的便利和创新。

更多推荐

已为社区贡献18条内容

已为社区贡献18条内容

所有评论(0)