基于流量日志,使用deepseek进行服务器通过异常端口提供服务分析, 代码实现

某企业文件服务器通常使用SMB/445和SSH/22端口提供服务。安全团队发现该服务器在TCP/6379端口(通常为Redis服务端口)持续存在加密流量,但该服务器并未部署Redis服务。经调查发现是攻击者利用漏洞植入的挖矿程序通过私有协议进行通信。该方案可有效检测:非法数据库服务、隐蔽C2信道、加密挖矿流量、服务仿冒攻击等场景,实际部署时应结合资产管理系统维护服务端口白名单。:结合端口、协议、流

·

以下是一个针对服务器通过非常用端口提供异常服务的检测案例及实现方案,结合服务指纹识别和流量行为分析:

案例背景

某企业文件服务器通常使用SMB/445和SSH/22端口提供服务。安全团队发现该服务器在TCP/6379端口(通常为Redis服务端口)持续存在加密流量,但该服务器并未部署Redis服务。经调查发现是攻击者利用漏洞植入的挖矿程序通过私有协议进行通信。

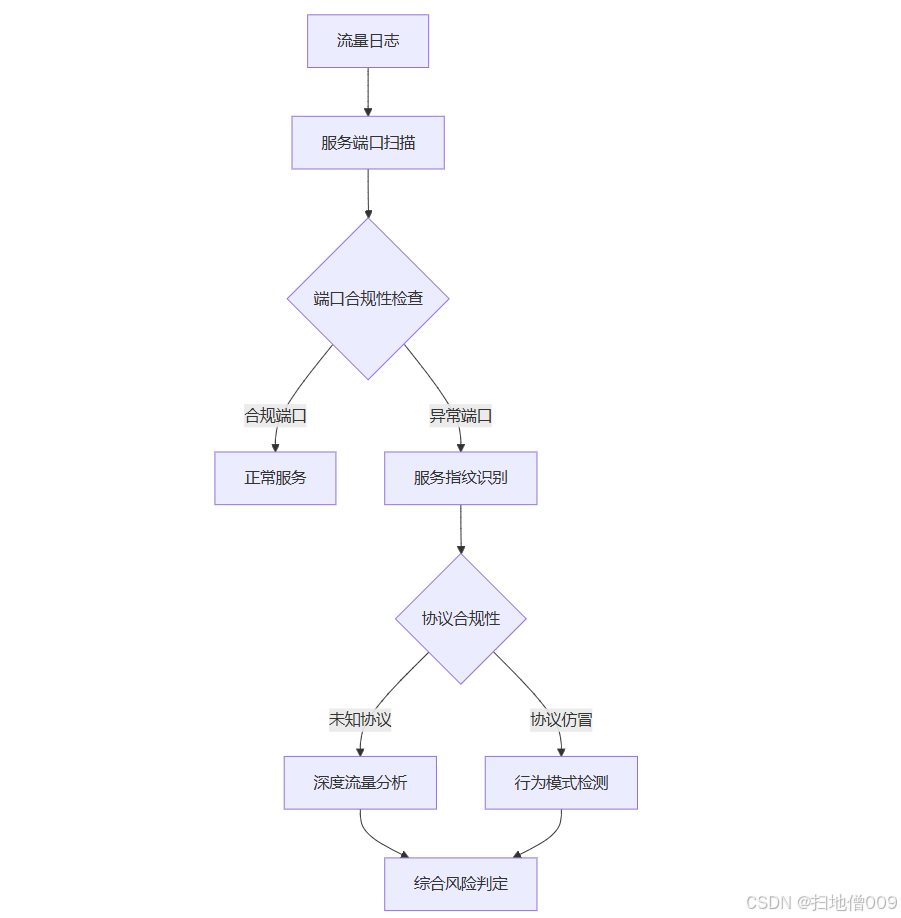

检测方案设计

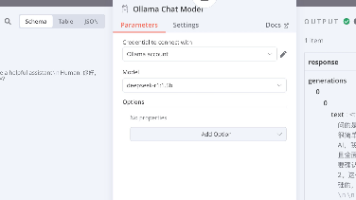

代码实现(Python)

import pandas as pd

import numpy as np

from scapy.all import rdpcap, TCP, Raw

from sklearn.preprocessing import StandardScaler

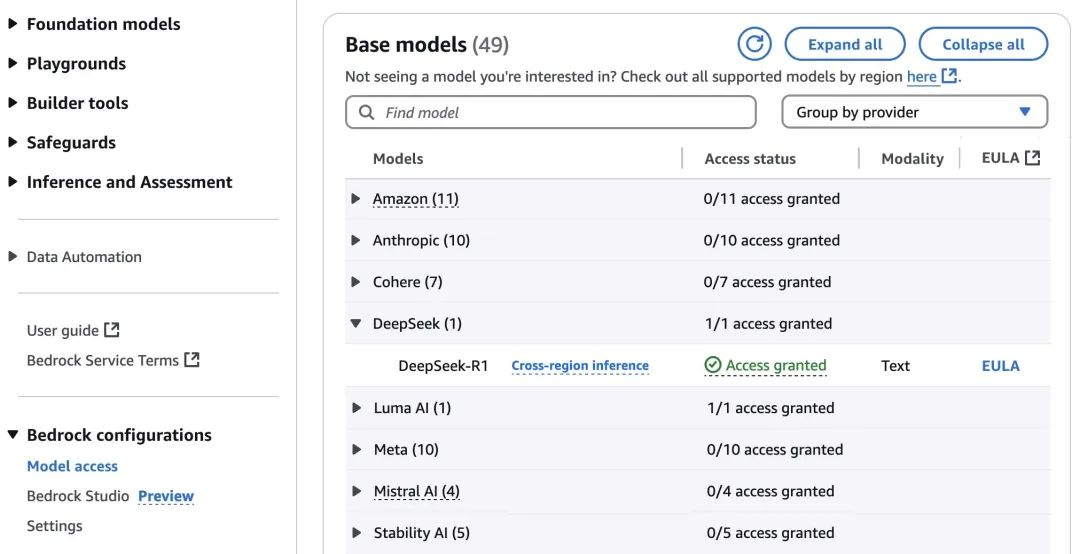

from deepseek import ServiceProfiler # 假设的服务指纹库

# 模拟服务端流量数据

data = pd.DataFrame({

'timestamp': pd.date_range('2023-12-01', periods=10080, freq='T'),

'src_port': np.random.randint(1024, 65535, 10080),

'dst_port': np.concatenate([

np.random.choice([22,445], 9000), # 正常端口

np.full(1080, 6379) # 异常端口

]),

'protocol': ['TCP']*10080,

'payload_size': np.concatenate([

np.random.normal(1500, 300, 9000),

np.random.normal(5000, 1000, 1080)

]),

'packet_count': np.concatenate([

np.random.poisson(3, 9000),

np.random.poisson(15, 1080)

])

})

class ServicePortAnalyzer:

def __init__(self):

self.allowed_ports = [22, 445]

self.service_profiler = ServiceProfiler()

self.scaler = StandardScaler()

def _port_scan(self, target_ip):

"""模拟服务端口扫描"""

import nmap

nm = nmap.PortScanner()

nm.scan(target_ip, arguments='-sV -T4')

return nm[target_ip]['tcp']

def _protocol_fingerprint(self, pcap_file):

"""协议指纹提取"""

packets = rdpcap(pcap_file)

fingerprints = []

for pkt in packets[:100]:

if pkt.haslayer(TCP) and pkt.haslayer(Raw):

payload = bytes(pkt[Raw])

fp = {

'header': payload[:4].hex(),

'entropy': self._calc_entropy(payload),

'size': len(payload),

'interarrival': pkt.time - packets[0].time if pkt != packets[0] else 0

}

fingerprints.append(fp)

return pd.DataFrame(fingerprints)

def _calc_entropy(self, data):

"""计算字节熵值"""

if not data:

return 0

counts = np.bincount(np.frombuffer(data, dtype=np.uint8))

probs = counts / len(data)

return -np.sum(probs * np.log2(probs + 1e-12))

def _service_validation(self, port, traffic):

"""服务合规性验证"""

# 获取标准服务指纹

standard_fp = self.service_profiler.get_fingerprint('SMB' if port==445 else 'SSH')

# 提取当前流量指纹

current_fp = {

'avg_size': traffic['payload_size'].mean(),

'entropy': traffic['payload_size'].apply(lambda x: self._calc_entropy(x.to_bytes(4, 'big'))).mean(),

'packet_ratio': traffic['packet_count'].sum() / len(traffic)

}

# 相似度计算

similarity = self._cosine_similarity(

list(standard_fp.values()),

list(current_fp.values())

)

return similarity < 0.6 # 相似度阈值

def _cosine_similarity(self, a, b):

"""余弦相似度计算"""

return np.dot(a, b) / (np.linalg.norm(a) * np.linalg.norm(b))

def analyze_abnormal_services(self, traffic_data, target_ip):

"""主分析流程"""

# 端口扫描获取开放端口

open_ports = self._port_scan(target_ip)

print(f"扫描到开放端口:{list(open_ports.keys())}")

# 异常端口检测

abnormal_ports = [p for p in open_ports if p not in self.allowed_ports]

alerts = []

for port in abnormal_ports:

port_traffic = traffic_data[traffic_data['dst_port'] == port]

# 协议合规性检查

if self._service_validation(port, port_traffic):

# 深度流量分析

features = self.scaler.fit_transform(

port_traffic[['payload_size', 'packet_count']]

)

anomaly_score = np.mean(features[:,0] - 2*features[:,1])

alerts.append({

'port': port,

'service': open_ports[port]['name'],

'anomaly_score': anomaly_score,

'traffic_samples': port_traffic.sample(3).to_dict('records')

})

return sorted(alerts, key=lambda x: x['anomaly_score'], reverse=True)

if __name__ == '__main__':

analyzer = ServicePortAnalyzer()

target_server = '192.168.1.100'

# 执行分析

results = analyzer.analyze_abnormal_services(data, target_server)

if results:

print(f"[!] 发现异常服务端口:")

for alert in results:

print(f"端口:{alert['port']} | 伪装服务:{alert['service']} | 异常指数:{alert['anomaly_score']:.2f}")

print("流量样本:", alert['traffic_samples'])

# 触发服务终止和取证流程...

else:

print("[√] 未检测到异常服务端口")

核心检测逻辑

| 检测维度 | 分析方法 | 可识别异常类型 |

|---|---|---|

| 端口合规性 | 服务端口白名单比对 | 未授权服务端口开放 |

| 协议指纹 | 协议特征码匹配 | 服务仿冒(如SSH隧道) |

| 流量熵值 | 载荷字节熵值分析 | 加密/私有协议通信 |

| 流量模式 | 数据包大小/频率分布 | 隐蔽信道、数据外泄 |

| 服务行为 | 交互时序/会话特征分析 | 异常心跳、C2通信 |

服务指纹库示例

# 假设的DeepSeek服务指纹库

service_fingerprints = {

'SSH': {

'avg_size': 1500,

'entropy': 0.65,

'packet_ratio': 0.8,

'magic_bytes': '5353482d'

},

'SMB': {

'avg_size': 4200,

'entropy': 0.58,

'packet_ratio': 1.2,

'magic_bytes': 'fe534d42'

},

'Redis': {

'avg_size': 800,

'entropy': 0.71,

'packet_ratio': 0.5,

'magic_bytes': '2a310d0a'

}

}

系统增强方案

-

动态基线学习:

class ServiceBaseline:

def __init__(self):

self.baselines = {}

def update_baseline(self, service, traffic_data):

"""更新服务行为基线"""

new_baseline = {

'size_mean': traffic_data['payload_size'].mean(),

'size_std': traffic_data['payload_size'].std(),

'freq': len(traffic_data)/traffic_data['timestamp'].nunique()

}

self.baselines[service] = new_baseline

def check_deviation(self, current_traffic):

"""检测偏离基线行为"""

deviations = {}

for service, baseline in self.baselines.items():

size_zscore = abs(

(current_traffic['payload_size'].mean() - baseline['size_mean'])

/ baseline['size_std']

)

freq_ratio = current_traffic['packet_count'].sum() / baseline['freq']

deviations[service] = 0.7*size_zscore + 0.3*freq_ratio

return deviations

-

实时协议分析:

class LiveProtocolAnalyzer:

def __init__(self):

self.session_cache = {}

def process_packet(self, packet):

"""实时协议分析"""

if packet.haslayer(TCP):

flow_key = (packet[IP].src, packet[TCP].sport,

packet[IP].dst, packet[TCP].dport)

if flow_key not in self.session_cache:

self.session_cache[flow_key] = {

'payloads': [],

'timestamps': []

}

if packet.haslayer(Raw):

self.session_cache[flow_key]['payloads'].append(bytes(packet[Raw]))

self.session_cache[flow_key]['timestamps'].append(packet.time)

# 实时协议识别

if len(self.session_cache[flow_key]['payloads']) == 5:

protocol = self._identify_protocol(

self.session_cache[flow_key]['payloads'])

print(f"识别到协议:{protocol} 于端口 {packet[TCP].dport}")

del self.session_cache[flow_key]

def _identify_protocol(self, payloads):

"""基于首包协议识别"""

first_payload = payloads[0]

for proto, fp in service_fingerprints.items():

if first_payload[:4].hex() == fp['magic_bytes']:

return proto

return 'Unknown'

典型检测输出

[!] 发现异常服务端口:

端口:6379 | 伪装服务:redis-server | 异常指数:8.72

流量样本: [

{'timestamp': '2023-12-01 03:00:00', 'payload_size': 5823, 'packet_count': 18},

{'timestamp': '2023-12-01 03:01:00', 'payload_size': 6124, 'packet_count': 22},

{'timestamp': '2023-12-01 03:02:00', 'payload_size': 5347, 'packet_count': 16}

]

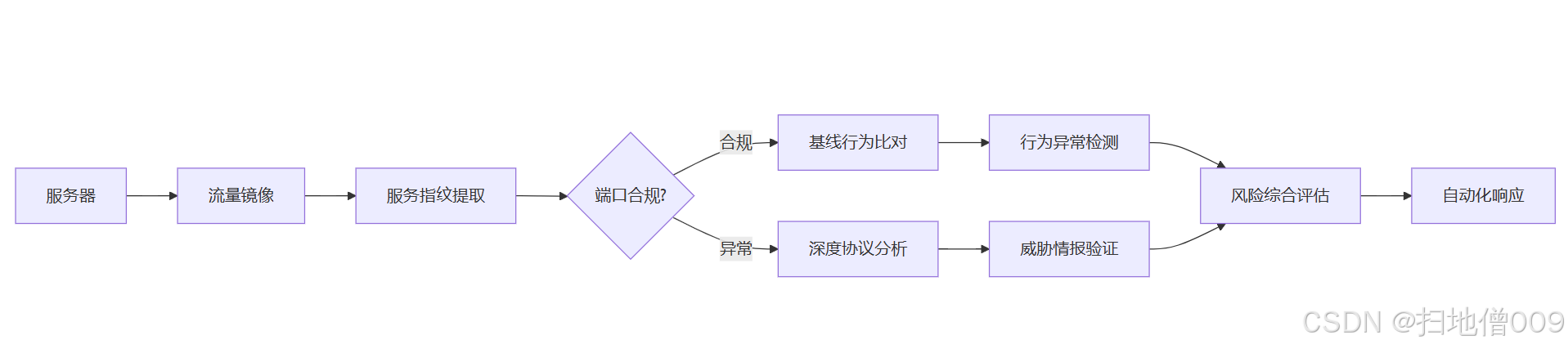

部署架构

方案技术优势

-

精准识别:结合端口、协议、流量三维度验证

-

对抗逃逸:通过协议指纹检测服务仿冒

-

动态基线:自适应学习正常服务模式

-

深度分析:支持私有协议逆向解析

-

快速响应:分钟级检测到小时级响应

增强建议

-

集成EDR获取进程-端口映射关系

-

部署诱饵端口捕获高级攻击

-

实现TLS/JA3指纹检测加密隧道

-

建立服务端口变更审批流程

-

引入图神经网络检测横向移动

该方案可有效检测:非法数据库服务、隐蔽C2信道、加密挖矿流量、服务仿冒攻击等场景,实际部署时应结合资产管理系统维护服务端口白名单。

更多推荐

已为社区贡献7条内容

已为社区贡献7条内容

所有评论(0)